与韩国有关联的组织 APT-C-60 利用 Windows 版 WPS Office 中的零日漏洞来瞄准东亚国家。

与韩国有关联的组织 APT-C-60 利用 Windows 版 WPS Office 中的零日漏洞(跟踪为 CVE-2024-7262),在东亚目标的系统中部署 SpyGlace 后门。

WPS Office 是由中国软件公司金山软件开发的一款综合办公生产力套件,在亚洲得到广泛使用。它为用户提供了一系列用于创建、编辑和管理文档、电子表格、演示文稿和 PDF 的工具。

根据 WPS 网站,WPS Office 在全球拥有超过 5 亿活跃用户,

ESET 研究人员在 WPS Office for Windows 中发现了该漏洞以及利用该漏洞的另一种方法 CVE-2924-7263。

SpyGlace 后门被 ThreatBook 公开列为 TaskControler.dll。

该漏洞源于 WPS Office 中对 URL 的验证和清理不当,允许攻击者创建恶意超链接。

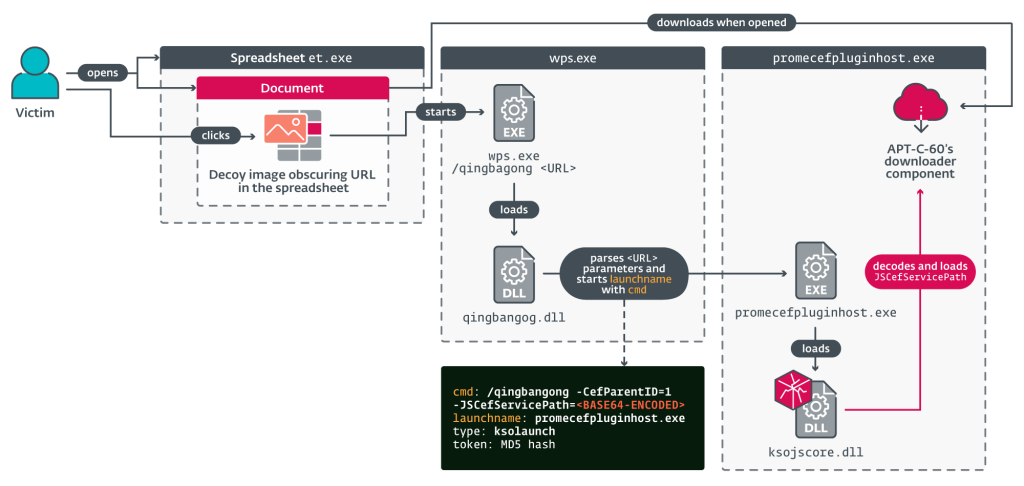

根本原因分析显示,安装 WPS Office for Windows 后,它会注册一个名为 的自定义协议处理程序。此处理程序允许在用户单击以 URI 方案开头的 URL 时执行外部应用程序。在 Windows 中,此注册在系统注册表中完成。具体而言,注册表项配置为执行特定的 WPS Office 可执行文件 (),其参数包含完整 URL。此机制使 WPS Spreadsheet 应用程序能够在用户使用该协议与超链接交互时启动外部应用程序。ksoqingksoqing://HKCR\ksoqing\shell\open\commandwps.exeksoqing

APT-C-60 的攻击涉及处理包含 base64 编码命令的 URL 参数以执行特定插件,从而导致从攻击者的服务器加载用作自定义后门“SpyGlace”加载器的恶意 DLL。APT-C-60 已将 SpyGlace 用于以前针对人力资源和贸易相关组织的攻击。

强烈建议用户更新到最新版本的 WPSOffice,至少为 12.2.0.17119,以缓解这些代码执行漏洞。ESET 强调了该漏洞利用的有效性,指出它能够使用看起来合法的电子表格欺骗用户,并使用 MHTML 文件格式将代码执行缺陷转化为远程漏洞利用。